다음 내용이 궁금하다면?

불편하시다면 뒤로 가기를 눌러주세요

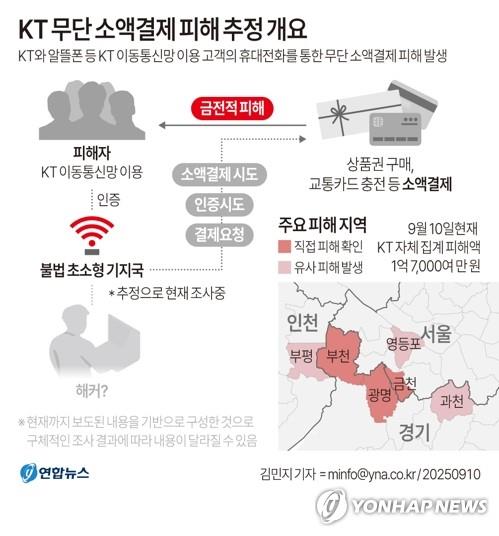

(서울=연합뉴스) 김민지 기자 = KT[030200] 무단 소액결제 피해와 관련해 조사 과정에서 KT 시스템에 등록되지 않은 불법 초소형 기지국(펨토셀)이 KT 통신망에 접속한 사실이 확인됐다. minfo@yna.co.kr

(서울=연합뉴스) 김종우 선임기자 = 국내 온라인동영상서비스(OTT)에서 방영 중인 중국 범죄드라마 <니안전마: 세 명의 화이트 해커>에는 불법 기지국을 설치해 휴대전화 신호를 가로채는 장면이 나온다. 이 장치는 소형이지만, 파괴력은 크다. 드라마는 개인정보 탈취와 사기결제 범죄를 긴박하게 묘사했다. 처음엔 드라마적 상상력에 불과하다고 치부했다. 하지만 이는 현실이었다. 드라마와 유사한 사례가 KT 소액결제 해킹사건에서 고스란히 드러났기 때문이다.

범인은 불법 초소형 기지국(펨토셀)을 차량에 싣고 수도권을 돌았다. 과천에서 금천·광명을 거쳐 부천까지 메뚜기떼처럼 이동하며 범행했다. 반경 10m 통신을 장악한 기지국 앞에서 휴대전화는 속수무책이었다. 피해자는 362명으로 집계됐고, 피해액은 1억7천만 원을 넘어섰다. 자동응답전화(ARS) 인증까지 뚫렸고, 교통카드 충전, 상품권 구매가 줄줄이 발생했다. KT 내부 조사에선 서버 침해 흔적까지 드러났다. 가입자 식별번호(IMSI)·단말기 식별번호(IMEI)·휴대전화 번호 일부가 유출된 정황도 확인됐다. 유심 인증키는 안전하다지만, 신뢰는 이미 무너진 상태다. 사이버 보안은 '가능성 없음'이 아닌 '가능성 차단'이어야 한다.

해킹 사건이 잇달아 발생하고 있다. 지난 4월 SK텔레콤에선 2천300만 명의 개인정보가 유출됐다. KT와 롯데카드에서도 대규모 해킹 사건이 터졌다. 금융권과 통신사를 가리지 않고 연쇄 공격이 이어지고 있다. 카드사·통신사 모두 적절한 보안 대책과 투자를 뒷전으로 미룬 탓이다. 대응 체계도 따로국밥 식이다. 금융권 사고는 금융위와 금융보안원이, 비금융권은 과학기술정보통신부와 한국인터넷진흥원(KISA)이 나눠 맡는다. 실제로 KT 사태 초기 담당 기관을 놓고 혼선이 있었다고 한다. 정보 공유와 초동 대응이 늦어질 수밖에 없는 구조다. 해킹은 빈발하는 데, 제도는 속도를 따라가지 못하고 있다.

여기에 인공지능(AI)이 가세하면 향후 해킹 사건은 더욱 정교해지고 고도화될 것으로 전망된다. 과거의 피싱 문자는 어색했지만, 이제는 맞춤형 문구가 자연스럽다고 한다. 자동화된 공격은 시스템을 압도한다. 방어를 강화할수록 공격도 이에 걸맞게 학습하기 때문이다. 'AI vs AI'의 대결이 본격적으로 시작되는 모양새다. 전문가들은 "판도라의 상자가 열렸다"고 한다. 논문 속 이론으로만 언급되던 공격 방식이 현실에서 구현되고 있다. 대응이 한 박자 늦어지면, 피해는 눈덩이처럼 커진다. 국가 기반망까지 흔들릴 수 있다.

꼼꼼한 대책을 세워야 한다. 통신사는 초소형 기지국을 철저히 관리해야 한다. 설치·회수·등록 절차를 전문기사 중심으로 일원화하고, 중고 거래나 방치된 기기를 그대로 놔두어선 안 된다. 정부는 금융위·KISA·경찰청·행정안전부를 아우르는 통합 사이버보안 사령부를 설치해야 한다. 개인도 예외는 아니다. 소액결제를 원천 차단하거나 한도를 최소화하고, 생체인증 등 다중 보안을 적용하는 습관을 길러야 한다. "시키는 대로 했다"는 피의자의 말은 그냥 나온 게 아니다. 방심하는 순간 누구든 피해자가 될 수 있다. 갈수록 정교화·고도화되는 해킹에 안전지대는 없다.

Copyright 연합뉴스 All rights reserved. 무단 전재 및 재배포 금지.